Какие порты нужны для exchange activesync. Подключение почтовых клиентов к Microsoft Exchange Server

Применимо к: Exchange Server 2010 SP1

Последнее изменение раздела: 2011-04-22

В этом разделе приведены сведения о портах, проверке подлинности и шифровании для всех путей к данным, используемых в системе Microsoft Exchange Server 2010. Раздел «Примечания» после каждой таблицы уточняет или определяет нестандартные способы проверки подлинности или шифрования.

Транспортные серверы

В системе Exchange 2010 существует две роли сервера, которые выполняют функции транспортировки сообщений: транспортный сервер-концентратор и пограничный транспортный сервер.

В следующей таблице приведены сведения о портах, проверке подлинности и шифровании путей к данным между этими транспортными серверами и другими серверами и службами Exchange 2010.

Пути данных для транспортных серверов

| Путь данных | Требуемые порты | Поддержка шифрования | |||

|---|---|---|---|---|---|

|

Между двумя транспортными серверами-концентраторами |

Да, с помощью TLS (Transport Layer Security) |

||||

|

С транспортного сервера-концентратора на пограничный транспортный сервер |

Прямое доверие |

Прямое доверие |

Да, с использованием TLS |

||

|

С пограничного транспортного сервера на транспортный сервер-концентратор |

Прямое доверие |

Прямое доверие |

Да, с использованием TLS |

||

|

Между двумя пограничными транспортными серверами |

Анонимно, проверка подлинности с помощью сертификата |

Анонимно, с помощью сертификата |

Да, с использованием TLS |

||

|

С сервера почтовых ящиков на через службу отправки почты Microsoft Exchange |

NTLM. Если роль транспортного сервера-концентратора и роль сервера почтовых ящиков выполняются на одном сервере, используется протокол Kerberos. |

Да, с помощью шифрования RPC |

|||

|

С транспортного сервера-концентратора на сервер почтовых ящиков через MAPI |

NTLM. Если роль транспортного сервера-концентратора и роль сервера почтовых ящиков установлены на одном сервере, используется протокол Kerberos. |

Да, с помощью шифрования RPC |

|||

|

Да, с использованием TLS |

|||||

|

Служба Microsoft Exchange EdgeSync с транспортного сервера-концентратора на пограничный транспортный сервер |

Да, с помощью LDAP через SSL (LDAPS) |

||||

|

Доступ Служба каталогов Active Directory из транспортного сервера-концентратора |

|||||

|

Доступ к службе управления правами Служба каталогов Active Directory (AD RMS) с транспортного сервера-концентратора |

Да, с помощью SSL |

||||

|

Клиенты SMTP на транспортный сервер-концентратор (например, конечные пользователи с помощью почты Windows Live) |

Да, с использованием TLS |

Примечания для транспортных серверов

- Весь трафик между транспортными серверами-концентраторами шифруется с помощью протокола TLS и самозаверяющих сертификатов, установленных программой установки Exchange 2010.

- Весь трафик между пограничными транспортными серверами и транспортными серверами-концентраторами проходит проверку подлинности и шифруется. В качестве механизма проверки подлинности и шифрования используется Mutual TLS. Вместо проверки X.509 в Exchange 2010 для проверки подлинности сертификатов используется прямое доверие . Прямое доверие означает, что наличие сертификата в службах Служба каталогов Active Directory или в службах Active Directory облегченного доступа к каталогам (AD LDS) подтверждает подлинность сертификата. Служба каталогов Active Directory считается доверенным механизмом хранения. Когда используется прямое доверие, не имеет значения, применяется ли самозаверяющий сертификат или же сертификат, подписанный центром сертификации. При подписке пограничного транспортного сервера на организацию Exchange пограничная подписка публикует сертификат пограничного транспортного сервера в Служба каталогов Active Directory, чтобы транспортные серверы-концентраторы могли его проверять. Служба Microsoft Exchange EdgeSync добавляет в службы Active Directory облегченного доступа к каталогам (AD LDS) набор сертификатов транспортного сервера-концентратора, чтобы пограничный транспортный сервер проверил их.

- EdgeSync использует безопасное подключение LDAP транспортного сервера-концентратора к подписанным пограничным транспортным серверам через порт TCP 50636. Службы Active Directory облегченного доступа к каталогам также осуществляют прослушивание порта TCP 50389. Подключение к этому порту не использует протокол SSL. Для подключения к этому порту и проверки данных служб Active Directory облегченного доступа к каталогам можно использовать служебные программы LDAP.

- По умолчанию трафик между пограничными транспортными серверами, расположенными в двух различных организациях, шифруется. Программа установки Exchange 2010 создает самозаверяющий сертификат и по умолчанию включает TLS. Это позволяет любой отправляющей системе шифровать входящий в Exchange сеанс SMTP. По умолчанию сервер Exchange 2010 также пытается использовать протокол TLS для всех удаленных подключений.

- Способы проверки подлинности для трафика между транспортными серверами-концентраторами и серверами почтовых ящиков отличаются, если роли транспортного сервера-концентратора и сервера почтовых ящиков установлены на одном компьютере. При локальной передаче почты используется проверка подлинности Kerberos. При удаленной передаче почты используется проверка подлинности NTLM.

- Exchange 2010 также поддерживает безопасность домена. Безопасность домена - это набор функций Exchange 2010 и Microsoft Outlook 2010, которые являются недорогой альтернативой S/MIME и другим решениям для обеспечения безопасности передачи сообщений через Интернет. Безопасность домена обеспечивает способ управления безопасными путями передачи сообщений между доменами в Интернете. После настройки таких безопасных путей успешно переданные по ним сообщения от прошедшего проверку подлинности отправителя отображаются для пользователей Outlook и Outlook Web Access как сообщения, «защищенные на уровне домена». Дополнительные сведения см. в разделе Общие сведения о безопасности домена .

- Многие агенты могут выполняться как на транспортных серверах-концентраторах, так и на пограничных транспортных серверах. Как правило, агенты защиты от нежелательной почты используют сведения локального компьютера, на котором они выполняются. Таким образом, практически не требуется взаимодействие с удаленными компьютерами. Исключением является фильтрация получателей. Для фильтрации получателей необходим вызов AD LDS или Служба каталогов Active Directory. Фильтрацию получателей рекомендуется выполнять на пограничном транспортном сервере. В этом случае каталог AD LDS находится на том же компьютере, на котором установлена роль пограничного транспортного сервера, поэтому удаленное подключение не требуется. Если функция фильтрации получателей установлена и настроена на транспортном сервере-концентраторе, необходим доступ к Служба каталогов Active Directory.

- Агент анализа протокола используется функцией репутации отправителя в Exchange 2010. Этот агент также подключается к различным внешним прокси-серверам, чтобы определить пути входящих сообщений для подозрительных подключений.

- Все остальные функции защиты от нежелательной почты используют данные, которые собираются, хранятся и доступны только на локальном компьютере. Обычно такие данные, как объединенный список надежных отправителей или данные получателей для фильтрации получателей, принудительно отправляются в локальный каталог AD LDS с помощью службы Microsoft Exchange EdgeSync.

- Агенты управления правами на доступ к данным (IRM) на транспортных серверах-концентраторах выполняют подключение к серверам служб управления правами Active Directory (AD RMS) в организации. Служба управления правами Active Directory (AD RMS) - это веб-служба, которую рекомендуется защищать с помощью SSL. Подключение к серверам служб управления правами Active Directory выполняется с помощью HTTPS, а для проверки подлинности используется Kerberos или NTLM в зависимости от конфигурации сервера служб управления правами Active Directory.

- Правила журналов, правила транспорта и классификации сообщений

хранятся в службах Служба каталогов Active Directory, и доступ к

ним осуществляет агент ведения журнала и агент правил транспорта на

транспортных серверах-концентраторах.

Серверы почтовых ящиков

На серверах почтовых ящиков использование проверки подлинности NTLM или Kerberos зависит от контекста пользователя или процесса, в рамках которого работает потребитель уровня бизнес-логики Exchange. В таком контексте потребителями являются любые приложения или процессы, использующие уровень бизнес-логики Exchange. В результате в столбце Проверка подлинности по умолчанию таблицы Пути к данным для серверов почтовых ящиков для многих строк указано значение NTLM/Kerberos .

Уровень бизнес-логики Exchange используется для доступа к хранилищу Exchange и взаимодействия с ним. Уровень бизнес-логики Exchange также вызывается из хранилища Exchange для взаимодействия с внешними приложениями и процессами.

Если потребитель уровня бизнес-логики Exchange выполняется в контексте локальной системы, способом проверки подлинности при доступе потребителя к хранилищу Exchange всегда является Kerberos. Способ проверки подлинности Kerberos используется из-за того, что подлинность получателя необходимо проверять с использованием учетной записи компьютера "Локальная система", а также требуется двустороннее доверие с проверкой подлинности.

Если получатель уровня бизнес-логики Exchange выполняется не в контексте локальной системы, способом проверки подлинности является NTLM. Например, когда администратор запускает командлет командной консоли Exchange, использующий уровень бизнес-логики Exchange, применяется проверка подлинности NTLM.

Трафик RPC всегда шифруется.

В следующей таблице приведены сведения о портах, проверке подлинности и шифровании путей данных для серверов почтовых ящиков.

Пути данных для серверов почтовых ящиков

Путь к данным Требуемые порты Проверка подлинности по умолчанию Поддерживаемый способ проверки подлинности Поддержка шифрования Шифрование данных по умолчанию 389/TCP/UDP (LDAP), 3268/TCP (LDAP GC), 88/TCP/UDP (Kerberos), 53/TCP/UDP (DNS), 135/TCP (сетевой вход в систему RPC)

Да, с помощью шифрования Kerberos

Административный удаленный доступ (удаленный реестр)

Да, с помощью IPsec

Административный удаленный доступ (SMB, файлы)

Да, с помощью IPsec

Веб-служба доступности (клиентский доступ к почтовому ящику)

Да, с помощью шифрования RPC

Кластеризация

Да, с помощью шифрования RPC

Между серверами клиентского доступа (Exchange ActiveSync)

80/TCP, 443/TCP (SSL)

Kerberos, проверка подлинности с помощью сертификата

Да, с помощью HTTPS

Да, с использованием самозаверяющего сертификата

Между серверами клиентского доступа (Outlook Web Access)

80/TCP, 443/TCP (HTTPS)

Да, с помощью SSL

Сервер клиентского доступа к серверу клиентского доступа (веб-службы Exchange)

Да, с помощью SSL

Сервер клиентского доступа к серверу клиентского доступа (POP3)

Да, с помощью SSL

Сервер клиентского доступа к серверу клиентского доступа (IMAP4)

Да, с помощью SSL

Сервер Office Communications Server к серверу клиентского доступа (когда включена интеграция Office Communications Server и Outlook Web App)

5075-5077/TCP (ВХОД), 5061/TCP (ВЫХОД)

mTLS (обязательно)

mTLS (обязательно)

Да, с помощью SSL

Примечания для серверов клиентского доступа

Серверы единой системы обмена сообщениями

Шлюзы IP и УАТС, работающие по протоколу IP, поддерживают только проверку подлинности с помощью сертификата, при которой используется проверка подлинности Mutual TLS для шифрования трафика SIP и проверка подлинности на основе IP-адреса для подключений по протоколам SIP или TCP. Шлюзы IP не поддерживают проверку подлинности NTLM и Kerberos. Таким образом, при использовании проверки подлинности на основе IP-адреса в качестве механизма проверки подлинности для незашифрованных подключений (TCP) используются IP-адреса подключений. При использовании в единой системе обмена сообщениями проверки подлинности на основе IP-адресов проверяет, разрешено ли данному IP-адресу подключаться. IP-адрес настраивается на шлюзе IP или IP PBX.

Шлюзы IP и УАТС, работающие по протоколу IP, поддерживают Mutual TLS для шифрования трафика SIP. После успешного импорта и экспорта необходимых доверенных сертификатов шлюз IP или УАТС, работающая по протоколу IP, будет запрашивать сертификат у сервера единой системы обмена сообщениями, а затем запрашивать сертификат у шлюза IP или УАТС, работающей по протоколу IP. Обмен доверенными сертификатами между шлюзом IP или УАТС, работающей по протоколу IP, и сервером единой системы обмена сообщениями позволяет обоим устройствам взаимодействовать по безопасному каналу с помощью Mutual TLS.

В следующей таблице приведены сведения о портах, проверке подлинности и шифровании для путей данных между серверами единой системы обмена сообщениями и другими серверами.

Пути данных для серверов единой системы обмена сообщениями

Путь к данным Требуемые порты Проверка подлинности по умолчанию Поддерживаемый способ проверки подлинности Поддержка шифрования Шифрование данных по умолчанию Доступ к Служба каталогов Active Directory

389/TCP/UDP (LDAP), 3268/TCP (LDAP GC), 88/TCP/UDP (Kerberos), 53/TCP/UDP (DNS), 135/TCP (сетевой вход в систему RPC)

Да, с помощью шифрования Kerberos

Телефонное взаимодействие единой системы обмена сообщениями (шлюз IP PBX/VoIP)

5060/TCP , 5065/TCP, 5067/TCP (в незащищенном режиме), 5061/TCP, 5066/TCP, 5068/TCP (в защищенном режиме), динамический порт из диапазона 16000-17000/TCP (управление), динамические порты UDP из диапазона 1024-65535/UDP (RTP)

По IP-адресу

По IP-адресу, MTLS

Да, с помощью SIP/TLS, SRTP

Веб-служба единой системы обмена сообщениями

80/TCP, 443/TCP (SSL)

Интегрированная проверка подлинности Windows (Negotiate)

Да, с помощью SSL

С сервера единой системы обмена сообщениями на сервер клиентского доступа

5075, 5076, 5077 (TCP)

Встроенная проверка подлинности Windows (согласование)

Обычная, дайджест-проверка подлинности, NTLM, согласование (Kerberos)

Да, с помощью SSL

С сервера единой системы обмена сообщениями на сервер клиентского доступа (воспроизведение на телефоне)

Динамический RPC

Да, с помощью шифрования RPC

С сервера единой системы обмена сообщениями на транспортный сервер-концентратор

Да, с использованием TLS

С сервера единой системы обмена сообщениями на сервер почтовых ящиков

Да, с помощью шифрования RPC

Примечания для серверов единой системы обмена сообщениями

- При создании в Служба каталогов Active Directory объекта шлюза IP единой системы обмена сообщениями необходимо определить IP-адрес физического шлюза IP или УАТС, работающей по протоколу IP. При определении IP-адреса объекта шлюза IP единой системы обмена сообщениями IP-адрес добавляется в список допустимых шлюзов IP или УАТС, работающих по протоколу IP (также называемых участниками SIP-сеанса), с которыми разрешено взаимодействовать серверу единой системы обмена сообщениями. После создания шлюза IP единой системы обмена сообщениями можно связать его с абонентской группой этой системы. Сопоставление шлюза IP единой системы обмена сообщениями с абонентской группой позволяет серверам единой системы обмена сообщениями, сопоставленным с абонентской группой, использовать проверку подлинности на основе IP-адреса для взаимодействия со шлюзом IP. Если шлюз IP единой системы обмена сообщениями не был создан или не был настроен на использование правильного IP-адреса, то произойдет сбой проверки подлинности, и серверы единой системы обмена сообщениями не будут принимать подключения с IP-адреса данного шлюза IP. Кроме того, при реализации Mutual TLS, шлюза IP или УАТС, работающей по протоколу IP, и серверов единой системы обмена сообщениями шлюз IP единой системы обмена сообщениями необходимо настроить на использование полного доменного имени (FQDN). После настройки шлюза IP единой системы обмена сообщениями с использованием полного доменного имени необходимо также добавить в зону прямого поиска DNS запись узла для этого шлюза.

- В версии Exchange 2010 сервер единой системы обмена сообщениями может взаимодействовать через порт 5060/TCP (незащищенный) или через порт 5061/TCP (защищенный), и его можно настроить для использования обоих портов.

Дополнительные сведения см. в разделах Общие сведения о безопасности VoIP единой системы обмена сообщениями и Общие сведения о протоколах, портах и службах в единой системе обмена сообщениями .

Правила брандмауэра Windows, созданные программой установки Exchange 2010

Брандмауэр Windows в режиме повышенной безопасности - это брандмауэр с отслеживанием состояния на основе компьютера, который осуществляет фильтрацию входящего и исходящего трафиков на основе правил брандмауэра. Программа установки Exchange 2010 создает правила брандмауэра Windows для открытия портов, необходимых для взаимодействия сервера и клиента, в каждой роли сервера. Таким образом, больше не требуется использовать мастер настройки безопасности для настройки этих параметров. Дополнительные сведения о брандмауэре Windows в режиме повышенной безопасности см. в статье Брандмауэр Windows в режиме повышенной безопасности и IPsec (страница может быть на английском языке).

В следующей таблице приведены правила брандмауэра Windows, создаваемые программой установки Exchange, включая порты, открытые в каждой роли сервера. Эти правила можно просмотреть с помощью оснастки консоли MMC брандмауэра Windows в режиме повышенной безопасности.

Имя правила Роли сервера Порт Программа MSExchangeADTopology - RPC (TCP-входящий)

Динамический RPC

Bin\MSExchangeADTopologyService.exe

MSExchangeMonitoring - RPC (TCP-входящий)

Сервер клиентского доступа, транспортный сервер-концентратор, пограничный транспортный сервер, сервер единой системы обмена сообщениями

Динамический RPC

Bin\Microsoft.Exchange.Management.Monitoring.exe

MSExchangeServiceHost - RPC (TCP-входящий)

Динамический RPC

Bin\Microsoft.Exchange.ServiceHost.exe

MSExchangeServiceHost - RPCEPMap (TCP-входящий)

Bin\Microsoft.Exchange.Service.Host

MSExchangeRPCEPMap (GFW) (TCP-входящий)

MSExchangeRPC (GFW) (TCP-входящий)

Сервер клиентского доступа, транспортный сервер-концентратор, сервер почтовых ящиков, сервер единой системы обмена сообщениями

Динамический RPC

MSExchange - IMAP4 (GFW) (TCP-входящий)

Сервер клиентского доступа

MSExchangeIMAP4 (TCP-входящий)

Сервер клиентского доступа

ClientAccess\PopImap\Microsoft.Exchange.Imap4Service.exe

MSExchange - POP3 (FGW) (TCP-входящий)

Сервер клиентского доступа

MSExchange - POP3 (TCP-входящий)

Сервер клиентского доступа

ClientAccess\PopImap\Microsoft.Exchange.Pop3Service.exe

MSExchange - OWA (GFW) (TCP-входящий)

Сервер клиентского доступа

5075, 5076, 5077 (TCP)

MSExchangeOWAAppPool (TCP-входящий)

Сервер клиентского доступа

5075, 5076, 5077 (TCP)

Inetsrv\w3wp.exe

MSExchangeAB RPC (TCP-входящий)

Сервер клиентского доступа

Динамический RPC

MSExchangeAB-RPCEPMap (TCP-входящий)

Сервер клиентского доступа

Bin\Microsoft.Exchange.AddressBook.Service.exe

MSExchangeAB-RpcHttp (TCP-входящий)

Сервер клиентского доступа

6002, 6004 (TCP)

Bin\Microsoft.Exchange.AddressBook.Service.exe

RpcHttpLBS (TCP-входящий)

Сервер клиентского доступа

Динамический RPC

System32\Svchost.exe

MSExchangeRPC - RPC (TCP-входящий)

Динамический RPC

MSExchangeRPC - PRCEPMap (TCP-входящий)

Сервер клиентского доступа, сервер почтовых ящиков

Bing\Microsoft.Exchange.RpcClientAccess.Service.exe

MSExchangeRPC (TCP-входящий)

Сервер клиентского доступа, сервер почтовых ящиков

Bing\Microsoft.Exchange.RpcClientAccess.Service.exe

MSExchangeMailboxReplication (GFW) (TCP-входящий)

Сервер клиентского доступа

MSExchangeMailboxReplication (TCP-входящий)

Сервер клиентского доступа

Bin\MSExchangeMailboxReplication.exe

MSExchangeIS - RPC (TCP-входящий)

Сервер почтовых ящиков

Динамический RPC

MSExchangeIS RPCEPMap (TCP-входящий)

Сервер почтовых ящиков

MSExchangeIS (GFW) (TCP-входящий)

Сервер почтовых ящиков

6001, 6002, 6003, 6004 (TCP)

MSExchangeIS (TCP-входящий)

Сервер почтовых ящиков

MSExchangeMailboxAssistants - RPC (TCP-входящий)

Сервер почтовых ящиков

Динамический RPC

MSExchangeMailboxAssistants - RPCEPMap (TCP-входящий)

Сервер почтовых ящиков

Bin\MSExchangeMailboxAssistants.exe

MSExchangeMailSubmission - RPC (TCP-входящий)

Сервер почтовых ящиков

Динамический RPC

MSExchangeMailSubmission - RPCEPMap (TCP-входящий)

Сервер почтовых ящиков

Bin\MSExchangeMailSubmission.exe

MSExchangeMigration - RPC (TCP-входящий)

Сервер почтовых ящиков

Динамический RPC

Bin\MSExchangeMigration.exe

MSExchangeMigration - RPCEPMap (TCP-входящий)

Сервер почтовых ящиков

Bin\MSExchangeMigration.exe

MSExchangerepl - Log Copier (TCP-входящий)

Сервер почтовых ящиков

Bin\MSExchangeRepl.exe

MSExchangerepl - RPC (TCP-входящий)

Сервер почтовых ящиков

Динамический RPC

Bin\MSExchangeRepl.exe

MSExchangerepl - RPC-EPMap (TCP-входящий)

Сервер почтовых ящиков

Bin\MSExchangeRepl.exe

MSExchangeSearch - RPC (TCP-входящий)

Сервер почтовых ящиков

Динамический RPC

Bin\Microsoft.Exchange.Search.ExSearch.exe

MSExchangeThrottling - RPC (TCP-входящий)

Сервер почтовых ящиков

Динамический RPC

Bin\MSExchangeThrottling.exe

MSExchangeThrottling - RPCEPMap (TCP-входящий)

Сервер почтовых ящиков

Bin\MSExchangeThrottling.exe

MSFTED - RPC (TCP-входящий)

Сервер почтовых ящиков

Динамический RPC

MSFTED - RPCEPMap (TCP-входящий)

Сервер почтовых ящиков

MSExchangeEdgeSync - RPC (TCP-входящий)

Транспортный сервер-концентратор

Динамический RPC

MSExchangeEdgeSync RPCEPMap (TCP-входящий)

Транспортный сервер-концентратор

Bin\Microsoft.Exchange.EdgeSyncSvc.exe

MSExchangeTransportWorker - RPC (TCP-входящий)

Транспортный сервер-концентратор

Динамический RPC

Bin\edgetransport.exe

MSExchangeTransportWorker - RPCEPMap (TCP-входящий)

Транспортный сервер-концентратор

Bin\edgetransport.exe

MSExchangeTransportWorker (GFW) (TCP-входящий)

Транспортный сервер-концентратор

MSExchangeTransportWorker (TCP-входящий)

Транспортный сервер-концентратор

Bin\edgetransport.exe

MSExchangeTransportLogSearch - RPC (TCP-входящий)

Динамический RPC

MSExchangeTransportLogSearch - RPCEPMap (TCP-входящий)

Транспортный сервер-концентратор, пограничный транспортный сервер, сервер почтовых ящиков

Bin\MSExchangeTransportLogSearch.exe

SESWorker (GFW) (TCP-входящий)

Сервер единой системы обмена сообщениями

SESWorker (TCP-входящий)

Сервер единой системы обмена сообщениями

UnifiedMessaging\SESWorker.exe

UMService (GFW) (TCP-входящий)

Сервер единой системы обмена сообщениями

UMService (TCP-входящий)

Сервер единой системы обмена сообщениями

Bin\UMService.exe

UMWorkerProcess (GFW) (TCP-входящий)

Сервер единой системы обмена сообщениями

5065, 5066, 5067, 5068

UMWorkerProcess (TCP-входящий)

Сервер единой системы обмена сообщениями

5065, 5066, 5067, 5068

Bin\UMWorkerProcess.exe

UMWorkerProcess - RPC (TCP-входящий)

Сервер единой системы обмена сообщениями

Динамический RPC

Bin\UMWorkerProcess.exe

Примечания к правилам брандмауэра Windows, созданным программой установки Exchange 2010

- На серверах с установленными службами IIS Windows открывает порты HTTP (порт 80, TCP) и HTTPS (порт 443, TCP). Программа установки Exchange 2010 не открывает эти порты. Следовательно, эти порты не приведены в предыдущей таблице.

- В Windows Server 2008 и Windows Server 2008 R2 брандмауэр Windows в режиме повышенной безопасности позволяет указать процесс или службу, для которых открыт порт. Это более безопасно, поскольку в таком случае порт может использоваться только процессом или службой, указанной в правиле. Программа установки Exchange создает правила брандмауэра с указанным именем процесса. В некоторых случаях в целях совместимости также создается дополнительное правило, не ограниченное этим процессом. Можно отключить или удалить правила, не ограниченные процессами, и сохранить соответствующие правила, ограниченные процессами, если текущая среда развертывания поддерживает их. Правила, не ограниченные процессами, можно отличить по слову (GFW) в имени правила.

- Множество служб Exchange используют для взаимодействия

удаленные вызовы процедур (RPC). Серверные процессы, использующие

удаленные вызовы процедур, подключаются к сопоставителю конечных

точек RPC для получения динамических конечных точек и регистрации

их в базе данных сопоставителя конечных точек. Клиенты RPC

взаимодействуют с сопоставителем конечных точек RPC для определения

конечных точек, используемых серверным процессом. По умолчанию

сопоставитель конечных точек RPC прослушивает порт 135 (TCP). При

настройке брандмауэра Windows для процесса, использующего удаленные

вызовы процедур, программа установки Exchange 2010 создает для

этого процесса два правила брандмауэра. Одно правило разрешает

взаимодействие с сопоставителем конечных точек RPC, а второе

разрешает взаимодействие с динамически назначенной конечной точкой.

Дополнительные сведения об удаленных вызовах процедур см. в статье

. Дополнительные сведения о создании правил брандмауэра

Windows для динамического удаленного вызова процедур см. в статье

.

Дополнительные сведения см. в статье 179442 базы знаний Microsoft

What TCP and UDP ports does my Exchange 2000/2003 Server use?

For purposes of configuring firewalls or for troubleshooting communications issues, it may be useful to know what TCP/UDP ports Exchange 2000 Server and Exchange 2000 Conferencing Server are using. This article is also true for Exchange Server 2003 installations.

Protocol: LDAP

- Port (TCP/UDP): 389 (TCP)

- Description: Lightweight Directory Access Protocol (LDAP), used by Active Directory, Active Directory Connector, and the Microsoft Exchange Server 5.5 directory.

Protocol: LDAP/SSL

- Port (TCP/UDP): 636 (TCP)

- Description: LDAP over Secure Sockets Layer (SSL). When SSL is enabled, LDAP data that is transmitted and received is encrypted.

- To enable SSL, you must install a Computer certificate on the domain controller or Exchange Server 5.5 computer.

Protocol: LDAP

- Port (TCP/UDP): 379 (TCP)

- Description: The Site Replication Service (SRS) uses TCP port 379.

Protocol: LDAP

- Port (TCP/UDP): 390 (TCP)

- Description: While not a standard LDAP port, TCP port 390 is the recommended alternate port to configure the Exchange Server 5.5 LDAP protocol when Exchange Server 5.5 is running on a Microsoft Windows 2000 Active Directory domain controller.

Protocol: LDAP

- Port (TCP/UDP): 3268 (TCP)

- Description: Global catalog. The Windows 2000 Active Directory global catalog (which is really a domain controller “role”) listens on TCP port 3268. When you are troubleshooting issues that may be related to a global catalog, connect to port 3268 in LDP.

Protocol: LDAP/SSL

- Port (TCP/UDP): 3269 (TCP)

- Description: Global catalog over SSL. Applications that connect to TCP port 3269 of a global catalog server can transmit and receive SSL encrypted data. To configure a global catalog to support SSL, you must install a Computer certificate on the global catalog.

Protocol: IMAP4

- Port (TCP/UDP): 143 (TCP)

- Description: Internet Message Access Protocol version 4, may be used by “standards-based” clients such as Microsoft Outlook Express or Netscape Communicator to access the e-mail server. IMAP4 runs on top of the Microsoft Internet Information Service (IIS) Admin Service (Inetinfo.exe), and enables client access to the Exchange 2000 information store.

Protocol: IMAP4/SSL

- Port (TCP/UDP): 993 (TCP)

- Description: IMAP4 over SSL uses TCP port 993. Before an Exchange 2000 server supports IMAP4 (or any other protocol) over SSL, you must install a Computer certificate on the Exchange 2000 server.

Protocol: POP3

- Port (TCP/UDP): 110 (TCP)

- Description: Post Office Protocol version 3, enables “standards-based” clients such as Outlook Express or Netscape Communicator to access the e-mail server. As with IMAP4, POP3 runs on top of the IIS Admin Service, and enables client access to the Exchange 2000 information store.

Protocol: POP3/SSL

- Port (TCP/UDP): 995 (TCP)

- Description: POP3 over SSL. To enable POP3 over SSL, you must install a Computer certificate on the Exchange 2000 server.

Protocol: NNTP

- Port (TCP/UDP): 119 (TCP)

- Description: Network News Transport Protocol, sometimes called Usenet protocol, enables “standards-based” client access to public folders in the information store. As with IMAP4 and POP3, NNTP is dependent on the IIS Admin Service.

Protocol: NNTP/SSL

Port (TCP/UDP): 563 (TCP)

Description: NNTP over SSL. To enable NNTP over SSL, you must install a Computer certificate on the Exchange 2000 Server.

Protocol: HTTP

- Port (TCP/UDP): 80 (TCP)

- Description: Hyper-Text Transfer Protocol is the protocol used primarily by Microsoft Outlook Web Access (OWA), but also enables some administrative actions in Exchange System Manager. HTTP is implemented through the World Wide Web Publishing Service (W3Svc), and runs on top of the IIS Admin Service.

Protocol: HTTP/SSL

- Port (TCP/UDP): 443 (TCP)

- Description: HTTP over SSL. To enable HTTP over SSL, you must install a Computer certificate on the Exchange 2000 server.

Protocol: SMTP

- Port (TCP/UDP): 25 (TCP)

- Description: Simple Mail Transfer Protocol, is the foundation for all e-mail transport in Exchange 2000. The SMTP Service (SMTPSvc) runs on top of the IIS Admin Service. Unlike IMAP4, POP3, NNTP, and HTTP, SMTP in Exchange 2000 does not use a separate port for secure communication (SSL), but rather, employs an “in-band security sub-system” called Transport Layer Security (TLS).

Protocol: SMTP/SSL

- Port (TCP/UDP): 465 (TCP)

- Description: SMTP over SSL. TCP port 465 is reserved by common industry practice for secure SMTP communication using the SSL protocol. However, unlike IMAP4, POP3, NNTP, and HTTP, SMTP in Exchange 2000 does not use a separate port for secure communication (SSL), but rather, employs an “in-band security sub-system” called Transport Layer Security (TLS). To enable TLS to work on Exchange 2000, you must install a Computer certificate on the Exchange 2000 server.

Protocol: SMTP/LSA

- Port (TCP/UDP): 691 (TCP)

- Description: The Microsoft Exchange Routing Engine (also known as RESvc) listens for routing link state information on TCP port 691. Exchange 2000 uses routing link state information to route messages and the routing table is constantly updated. The Link State Algorithm (LSA) propagates outing status information between Exchange 2000 servers. This algorithm is based on the Open Shortest Path First (OSPF) protocol from networking technology, and transfers link state information between routing groups by using the X-LSA-2 command verb over SMTP and by using a Transmission Control Protocol (TCP) connection to port 691 in a routing group.

Protocol: RVP

- Port (TCP/UDP): 80 (TCP)

- Description: RVP is the foundation for Instant Messaging in Exchange 2000. While RVP communication begins with TCP port 80, the server quickly sets up a new connection to the client on an ephemeral TCP port above 1024. Because this port is not known in advance, issues exist when you enable Instant Messaging through a firewall.

Protocol: IRC/IRCX

- Port (TCP/UDP): 6667 (TCP)

- Description: Internet Relay Chat (IRC) is the chat protocol. IRCX is the extended version offered by Microsoft. While TCP port 6667 is the most common port for IRC, TCP port 7000 is also very frequently used.

Protocol: IRC/SSL

- Port (TCP/UDP): 994 (TCP)

- Description: IRC (or Chat) over SSL. IRC or IRCX over SSL is not supported in Exchange 2000.

Protocol: X.400

- Port (TCP/UDP): 102 (TCP)

- Description: ITU-T Recommendation X.400 is really a series of recommendations for what an electronic message handling system (MHS) should look like. TCP port 102 is defined in IETF RFC-1006, which describes OSI communications over a TCP/IP network. In brief, TCP port 102 is the port that the Exchange message transfer agent (MTA) uses to communicate with other X.400-capable MTAs.

Protocol: MS-RPC

- Port (TCP/UDP): 135 (TCP)

- Description: Microsoft Remote Procedure Call is a Microsoft implementation of remote procedure calls (RPCs). TCP port 135 is actually only the RPC Locator Service, which is like the registrar for all RPC-enabled services that run on a particular server. In Exchange 2000, the Routing Group Connector uses RPC instead of SMTP when the target bridgehead server is running Exchange 5.5. Also, some administrative operations require RPC. To configure a firewall to enable RPC traffic, many more ports than just 135 must be enabled.

For additional information, click the article numbers below to view the articles in the Microsoft Knowledge Base:

XADM: Setting TCP/IP Port Numbers for Internet Firewalls

XCON: Configuring MTA TCP/IP Port # for X.400 and RPC Listens

Protocol: T.120

- Port (TCP/UDP): 1503 (TCP)

- Description: ITU-T Recommendation T.120 is a series of recommendations that define data conferencing. Data conferencing is implemented on the server side as a Conferencing Technology Provider (CTP) in the Multipoint Control Unit (MCU), which is one component of the Exchange Conferencing Services (ECS). Data conferencing is implemented on the client side as Chat, Application Sharing, Whiteboard, and File Transferring in Microsoft NetMeeting.

Protocol: ULS

- Port (TCP/UDP): 522 (TCP)

- Description: User Locator Service is a type of Internet directory service for conferencing clients, such as NetMeeting. Exchange 2000 Server and Exchange 2000 Conferencing Server do not implement a ULS, but rather take advantage of Active Directory for directory services (by TCP port 389).

Protocol: H.323 (Video)

- Port (TCP/UDP): 1720 (TCP)

- Description: ITU-T Recommendation H.323 defines multimedia conferencing. TCP port 1720 is the H.323 (video) call setup port. After a client connects, the H.323 server negotiates a new, dynamic UDP port to be used for streaming data.

Protocol: Audio

- Port (TCP/UDP): 1731 (TCP)

- Description: Audio conferencing is enabled in much the same way as H.323 video conferencing is enabled in Exchange 2000 Server. After clients connect to TCP port 1731, a new dynamic port is negotiated for further streaming data.

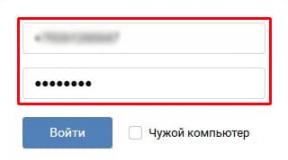

Если вы пытаетесь добавить вашу учетную запись на Outlook.com в другое почтовое приложение, вам могут потребоваться параметры POP, IMAP или SMTP для Outlook.com. Вы можете найти их ниже или по ссылке Настройка POP и IMAP на Outlook.com .

Если вы хотите добавить свою учетную запись Outlook.com на интеллектуальное устройство, например на камеру для защиты домашних компьютеров, вам понадобится пароль приложения. Дополнительные сведения можно найти в статье Добавление учетной записи Outlook.com в другое почтовое приложение или интеллектуальное устройство .

Параметры POP, IMAP и SMTP для Outlook.com

Если вы хотите добавить учетную запись Outlook.com в другую почтовую программу, поддерживающую протокол POP или IMAP, используйте указанные ниже параметры сервера.

Примечания:

Имя сервера IMAP Outlook.Office365.com

Порт IMAP : 993

Метод шифрования IMAP TLS

Outlook.office365.com имя сервера POP

POP-порт : 995

Метод шифрования POP TLS

Имя SMTP-сервера SMTP.Office365.com

Порт SMTP : 587

Метод шифрования SMTP STARTTLS

Включите доступ по протоколу POP в Outlook.com

Если вы хотите получать доступ к почте в Outlook.com по протоколу POP, вам потребуется включить его.

Измените настройки вашего почтового провайдера

Если вы пытаетесь подключить другую учетную запись к Outlook.com с помощью протокола POP, вам может понадобиться изменить некоторые настройки вашего почтового провайдера для того, чтобы наладить подключение, которое могло быть заблокировано.

Для учетных записей Gmail с доступом по протоколу POP, .

Для учетных записей Yahoo с доступом по протоколу POP, выполните указанные ниже действия .

При использовании других провайдеров электронной почты следует обратиться к ним за инструкциями для разблокировки подключения.

Outlook.com Ошибки подключения по протоколу IMAP

Если вы настроили учетную запись Outlook.com как IMAP в нескольких почтовых клиентах, возможно, вы получаете сообщение об ошибке подключения. Мы работаем над исправлением и обновляем эту статью, если у нас есть дополнительные сведения. В настоящее время попробуйте следующее решение:

Если вы используете Outlook.com для доступа к учетной записи, использующей домен, отличный от @live. com, @hotmail. com или @outlook. com, вы не сможете синхронизировать учетные записи по протоколу IMAP. Чтобы устранить эту проблему, удалите подключенную учетную запись IMAP в Outlook.com и перенастройте ее как подключение POP. Инструкции по повторной настройке учетной записи для использования POP можно узнать у поставщика учетной записи электронной почты.

Если вы используете учетную запись GoDaddy, следуйте этим инструкциям, чтобы изменить параметры учетной записи GoDaddy для использования подключения по протоколу POP . Если использование протокола POP не решило проблему, или необходимо включить протокол IMAP (отключен по умолчанию), следует обратиться в службу

В данной статье мы разберемся с тем, как настроить статические RPC порты для служб RPC Client Access, Exchange Address Book и службы доступа к общим папкам в Exchange 2010.

Представим, что у нас имеется сложная организация с Exchange Server 2010 SP1 (или выше), в которой в том числе имеется . Сервера CAS обычно располагаются в сети, отделенной межсетевыми экранами от сетей, из которых предполагается доступ пользователей (сети Outlook). Подключение клиента Outlook к серверу CAS происходит по RPC, а это значит на сетевом уровне может быть задействован любой порт из свободного диапазона портов. Не секрет, что в Windows Server 2008 и 2008 R2 в качестве динамического диапазона портов для RPC подключений используется диапазон 49152-65535 (в предыдущих версиях Windows Server использовались RPC порты в диапазоне 1025-65535).

Чтобы не превращать брандмауэры в «решето», желательно сузить диапазон используемых RPC портов, в идеале, сделав их статическими на каждом сервере Client Access Server в массиве Client Access. Кроме того использование статических RPC портов позволяет снизить потребления памяти на устройствах балансировки нагрузки (особенно HLB) и упростить их конфигурирование (не нужно указывать большие диапазоны портов).

В Exchange 2010 для службы RPC Client Access, а также для службы адресной книги Exchange можно задать статические порты. Outlook взаимодействует с данными службами через интерфейс MAPI.

Статический порт для службы Exchange 2010 RPC Client Access

Виртуальная служба Exchange 2010 RPC Client Access связана со службой доступа клиентов RPC Client, к которой в Exchange 2010 подключаются клиенты Outlook MAPI. Когда клиент Outlook подключается к Exchange, на сервере Exchange 2010 Client Access службой RPC Client Access для входящих подключений используется порт TCP End Point Mapper (TCP/135) и случайный порт из динамического диапазона портов RPC (6005-59530)

Чтобы в Exchange 2010 для службы RPC Client Access задать статический порт, необходимо в редакторе реестра открыть раздел:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\MSExchangeRPC

Создайте новый ключ с именем ParametersSystem , внутри которого создайте параметр типа REG_DWORD с именем TCP/IP Port . В параметре TCP/IP Port задается статический порт для службы RPC Client Access. В документации Microsoft рекомендуется выбрать порт в диапазоне 59531 — 60554 , и использовать данное значение на всех серверах CAS (мы указали порт 59532, естественно, он не должен использоваться никаким другим ПО).

После заданий статического порта, чтобы изменения вступили в силу, нужно перезапустить службу Microsoft Exchange RPC Client Access.

Restart-Service MSExchangeRPC

Статический порт для службы Exchange 2010 Address Book

В Exchange 2010 до выхода SP1 для задания статического порта службы Exchange 2010 Address Book использовался специальный конфигурационный файл Microsoft.exchange.addressbook.service.exe.config . После релиза Exchange 2010 SP1 задать статический порт данной службы можно через реестр. Для этого откройте редактор реестра и перейдите в ветку:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\MSExchangeAB\Parameters

Создайте новый параметр RpcTcpPort (типа REG_SZ) и задайте ему номер порта, который необходимо зафиксировать для службы Exchange Address Book service. Рекомендуется использовать любой свободный порт в диапазоне 59531-60554 и в дальнейшем использовать его на всех серверах Exchange 2010 Client Access в домене. Мы зададим RpcTcpPort=59533

После этого необходимо перезапустить службу Microsoft Exchange Address Book

Restart-Service MSExchangeAB

Важно: При переходе с Exchange 2010 RTM на SP1 этот ключ нужно задавать вручную, автоматически он не наследуется.

Настройка статического порта для подключения к общим папкам

Доступ к общим папкам из клиента Outlook осуществляется напрямую через службу RPC Client Access на сервере с ролью Mailbox. Данную настройку необходимо провести на всех серверах с ролью Mailbox, которые содержат базу общих папок (аналогично серверам CAS). Откройте редактор реестра и перейдите в ветку

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\ MSExchangeRPC

Создайте новый ключ с именем ParametersSystem , внутри которого создайте параметр типа REG_DWORD с именем TCP/IP Port . Задайте его значение: TCP/IP Port = 59532.

Задав статически порт для общих папок, нужно перезапустить службу Microsoft Exchange RPC Client Access service на каждом mailbox сервере.

Проверка использования статических портов между Outlook и Exchange 2010

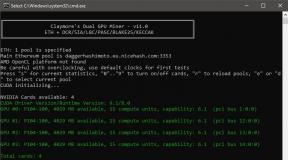

После внесенных изменений проверим, что Outlook подключается к заданным нами статическим RPC портам. Для этого на клиентской машине перезапустите Outlook, а затем в командной строке выполните команду:

Netstat -na

Www.microsoft.com

Статья Служба Exchange 2013 FrontEnd Transport является первой в цикле статей, повествующих о принципе работы служб транспорта Exchange Server 2013. В этой статье речь пойдет о Транспортной службе переднего плана на серверах клиентского доступа.

В 2013 версии сервера Exchange произошли достаточно сильные изменения в архитектуре и теперь существует всего две основные роли — сервер почтовых ящиков (Mailbox Server или сокращенно MBX) и сервер клиентского доступа (Client Access Server — CAS). Обособленно стоит роль пограничного транспортного сервера (Edge Transport). Служба Exchange 2013 FrontEnd Transport располагается на серверах CAS и выполняет функции прокси.

Это первая статья из серии, посвященной принципам работы служб транспортного конвейера Exchange 2013, а вот полный список:

А также статьи по управлению логированием этих служб:

Не забывайте об официальной документации.

Найти больше информации по настройке и администрированию Exchange 2013 на моем блоге вы сможете в основной статье тематики — .

Так уж получилось, что теперь в сервере Exchange 2013 существует достаточно много служб транспорта, имеющих схожие название, но фундаментально отличающиеся по назначению и принципу работу. Вот все эти службы:

- Транспортная служба переднего плана на серверах клиентского доступа (Отображаемое имя — Microsoft Exchange FrontEnd Transport, сокращенное — MSExchangeFrontEndTransport);

- Транспортная служба на серверах почтовых ящиков (Отображаемое имя — Microsoft Exchange Transport, сокращенное — MSExchangeTransport);

- Транспортная служба почтовых ящиков на серверах почтовых ящиков (Реально включает в себя две службы — Microsoft Exchange Mailbox Transport Delivery и Microsoft Exchange Mailbox Transport Submission, сокращенные имена — MSExchangeDelivery и MSExchangeSubmission соответственно);

- Транспортная служба на пограничных транспортных серверах (Отображаемое имя — Microsoft Exchange Transport, сокращенное — MSExchangeTransport).

При этом сопоставимый функционал выполняют только вторая и четвертая служба, остальные отличаются принципиально. Вместе все они образуют транспортный конвейер, являющийся сердцем почтового сервера.

Транспортный конвейер

В общем плане транспортный конвейер выглядит следующим образом:

В контексте данной статьи нас интересует именно верхняя часть иллюстрации, на которой изображен Сервер клиентского доступа:

В этой схеме кроется один нюанс. Дело в том, что по умолчанию серверы MBX могут самостоятельно отправлять почту наружу через порт 25 SMTP. Чтобы соединитель отправки всегда отправлял почту в интернет через серверы клиентского доступа, нужно в явном виде установить у этого соединителя параметр FrontendProxyEnabled в значение $true (или в EAC поставить галочку на Прокси через сервер клиентского доступа в свойствах соединителя отправки). Именно от такой конфигурации я и буду отталкиваться в дальнейшем.

Ниже я постараюсь внести некоторые ясности в принцип работы серверов Exchange 2013 с ролью CAS.

Принцип работы

FrontEnd Transport (в терминологии Microsoft — Служба транспорта переднего плана ) не занимается обработкой содержимого сообщений, не использует очередь сообщений и не взаимодействует с транспортной службой почтовых ящиков. Другими словами, серверы Exchange 2013 только с ролью CAS не хранят у себя данные ни на постоянной основе (используя БД), ни на временной (в очереди обработки сообщений) .

Тем не менее, служба транспорта переднего плана имеет собственных агентов транспорта (см. рисунок — Агенты протокола). Агенты позволяют расширять функционал почтового сервера Exchange путем добавления в логику обработки сообщений собственный код. Вызов агентов происходит при возникновении событий SMTP. Эти события, в свою очередь, генерируются на той или иной стадии обработки сообщений по мере их прохождения через транспортный конвейер. Стоит отметить, что большинство присутствующих по умолчанию агентов скрыты или их настройками управлять нельзя. Функционал агентов на CAS-серверах достаточно сильно ограничен и в полной мере присутствует только у ролей MBX и Edge.

Соединители отправки и получения

На схеме (см. выше) Транспортной службы переднего плана сервера клиентского доступа обозначим на каждом входящем и исходящем соединении соответствующий порт, получив в итоге следующее представление:

За прослушивание подключений каждого порта, обозначенного на схеме, отвечает отдельный соединитель получения, которых по умолчанию при установке роли CAS создается три штуки:

Помимо видимых и доступных администратору соединителей, существуют также скрытые системные соединители отправки:

- Inbound Proxy Internal Send Connector (SMTP 25/2525 в )

- Client Proxy Send Connector (SMTP, принятые на 587 порту в Транспортную службу на серверах почтовых ящиков на порт 465)

Кстати, первый соединитель в русскоязычной версии Exchange Server 2013 будет иметь имя Внутренний соединитель отправки для вход. подкл. прокси-сервера , а второй — Соединитель отправки прокси клиента . Это на всякий случай, чтобы не прийти в ступор при первой встрече с этими коннекторами.

В итоге получаем следующую полную таблицу:

| Название | Назначение | Порт | Направление |

| Default Frontend |

Прием | 25 | От внешних серверов |

| Outbound Proxy Frontend |

Прием | 717 | От серверов MBX |

| Client Frontend |

Прием | 587 | От внешних клиентов, защищенное подключение |

| Client Proxy Send Connector | Отправка | 465 | На серверы MBX |

| Inbound Proxy Internal Send Connector | Отправка | 25/2525 | На серверы MBX. Только подключения, принятые на 587 порту |

| Созданный вручную соединитель отправки | Отправка | 25 | На внешние серверы |

Перенесем названия соединителей на схему Транспортной службы переднего плана .